في عالمنا الرقمي المتغير، يُعد نقل البيانات على نطاق واسع شريان الحياة لبنية تحتية شبكية فعّالة. في المؤسسات أو مراكز البيانات المتنامية، يضمن مُبدّل إيثرنت جيجابت ذو 48 منفذًا، المُختار استراتيجيًا، استمرارية الأداء دون قيود على النمو المستقبلي. من بين الطُرز العديدة التي تتميز بمجموعة من المواصفات وسيناريوهات الاستخدام المُستهدفة، قد يُصبح اختيار واحد أمرًا مُربكًا. نهدف إلى تزويدك بإرشادات قيّمة، ونُقدّم لك مسارًا واضحًا لما يستحق التركيز عليه. يغطي هذا الدليل كل شيء، بدءًا من إنجازات الأداء، وترتيبات المنافذ المتطورة، واستهلاك الطاقة، وصولًا إلى ميزات القوة والأمان، وهو مُصمّم لإعدادك لاتخاذ القرار الأمثل لاحتياجات شبكاتك. الآن، يمكنك تحسين شبكة عملك بثقة. كل ما سبق يمكن تحقيقه بالمعلومات والإرشادات الصحيحة.

ما هو إيثرنت جيجابت بـ 48 منفذًا تحول?

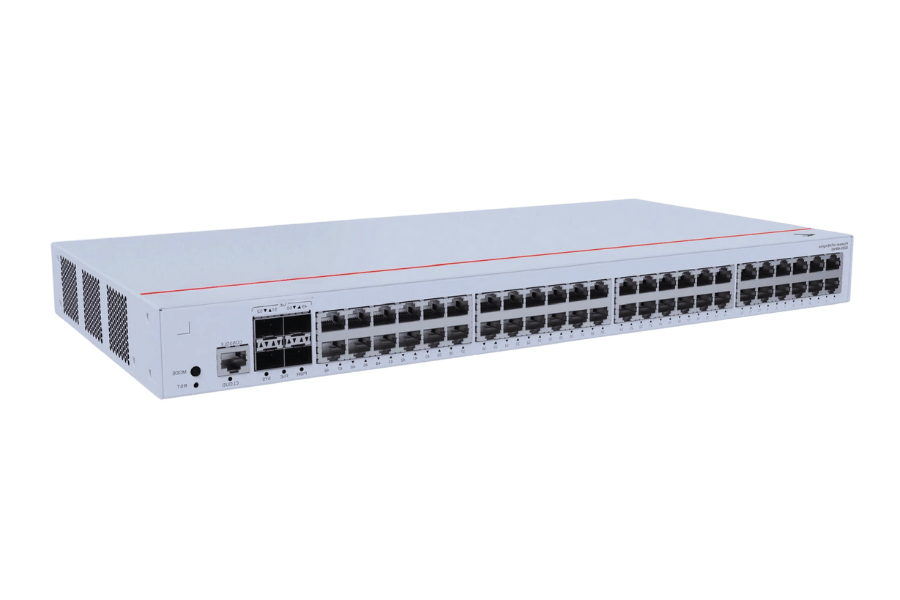

A يعمل مفتاح جيجابت إيثرنت المزود بـ 48 منفذًا كشبكة جهاز يربط بين عدة مكونات ضمن شبكة محلية (LAN). يحتوي على 48 منفذًا، ينقل كل منها البيانات بسرعة 1 جيجابت/ثانية. يُعد هذا النوع من المحولات مفيدًا للمكاتب والشبكات ومراكز البيانات حيث تتطلب العديد من الأجهزة نقل بيانات واتصالًا عالي السرعة. يُحسّن هذا المحول الاتصال بين الأجهزة لتبسيط مشاركة البيانات وإدارة الشبكة وتحسين الأداء.

فهم أساسيات تبديل اثرنت

مُبدِّل الإيثرنت هو جهاز شبكة يربط بين أجهزة مختلفة ضمن شبكة محلية (LAN)، ويُسهِّل التواصل الفعال. يُنشئ مُبدِّل الإيثرنت اتصالاً فعالاً من خلال استقبال حزمة بيانات واحدة أو أكثر من أجهزة مُختلفة، ثم مشاركتها مع وجهاتها المُستهدفة في الشبكة. تُدير المُبدِّلات تدفق البيانات لتعزيز كفاءة الشبكات وتقليل احتمالية التأخير. وهي ضرورية في أي شبكة سلكية حالية للحفاظ على دقة وسلامة تدفق البيانات بين أجهزة الكمبيوتر والخوادم والطابعات والأجهزة الطرفية الأخرى.

الملامح الرئيسية ل 48 منفذ جيجابت تحول

كثافة الميناء المرتفعة

يضمن مُبدِّل جيجابت ذو 48 منفذًا اتصالًا واسعًا، خاصةً للشبكات الكبيرة. يُمكن لهذه المُبدِّلات استيعاب 48 واجهة إيثرنت RJ45 مادية، مما يُتيح الاتصال بالعديد من الأجهزة، مثل أجهزة الكمبيوتر والخوادم ونقاط الوصول. تضمن قابلية التوسع المُرتبطة بعدد المنافذ الكبير، إلى جانب توفير موارد شبكة إضافية وإمكانية توسيعها، نمو الشبكة بسلاسة دون الحاجة إلى أجهزة إضافية.

سرعات جيجابت إيثرنت

بما أن هذه المحولات قادرة على تلبية احتياجات الشبكات الكبيرة، فإن كل منفذ مُخصص لها يوفر معدلات نقل بيانات تبدأ من 1 جيجابت في الثانية (1000 ميجابت في الثانية)، مما يُسهّل العمليات المتقدمة، بما في ذلك مؤتمرات الفيديو ومشاركة الملفات والحوسبة السحابية. إلى جانب هذه الميزة، قد تتضمن طُرز متطورة أخرى خاصية ربط المنافذ، حيث يتم دمج عدة منافذ لزيادة الإنتاجية إلى أقصى حد.

ميزات التبديل المتقدمة

تشمل الميزات الإضافية لمحول جيجابت ذي 48 منفذًا تشغيل مفتاحي الطبقة الثانية والثالثة. كما تُحسّن ميزات الطبقة الثانية الأخرى، مثل شبكة VLAN وبروتوكول الشجرة الممتدة (STP) وانعكاس المنافذ، تجزئة الشبكة والتكرار. تُسهّل إمكانيات التوجيه في الطبقة الثالثة التوجيه بين شبكات VLAN. التواصل بين شبكات VLAN مما يحسن كفاءة الشبكة بشكل عام.

دعم الطاقة عبر الإيثرنت (PoE)

بعض الطُرز مُجهزة بإمكانيات PoE أو PoE+، مما يُمكّن المُحوّل من توصيل الطاقة إلى الأجهزة الطرفية مثل كاميرات IP وهواتف VoIP. هذا يُغني عن الحاجة إلى مصادر طاقة إضافية، مما يُبسّط التركيب ويُخفّض تكاليف التشغيل. وحسب الطراز، قد تتراوح الميزانيات المُخصصة لطاقة PoE بين 370 واط وأكثر من 740 واط.

استخدام الطاقة

تتضمن مفاتيح التبديل الحديثة ذات الـ 48 منفذًا تقنية إيثرنت الموفرة للطاقة (EEE) لخفض استهلاك الطاقة. كما تتضمن المفاتيح الحديثة ذات الـ 48 منفذًا تقنية إيثرنت الموفرة للطاقة (EEE) لخفض استهلاك الطاقة. بفضل التحكم الفعال في الوصلات، يتم إيقاف تشغيل المنافذ غير المستخدمة، مما يقلل من استهلاك الكهرباء، مما يقلل من تكلفة التشغيل دون التأثير على الأداء.

إمكانية التوسع على نطاق أوسع مع خيارات نشر مرنة

غالبًا ما تكون هذه المفاتيح مُجهزة بميزات مثل تكديس المنافذ، وروابط تصاعدية أخرى تصل سرعتها إلى 10 جيجابت في الثانية SFP/SFP+. يتيح التكديس إمكانية تشغيل وحدات متعددة كمفتاح منطقي واحد، مما يُبسط إدارة الشبكات الكبيرة. تضمن منافذ الربط التصاعدي عالية السرعة التكامل مع أنظمة الشبكات الأخرى ودعم التوسع.

ميزات الأمان وجودة الخدمة (QoS)

تشمل ميزات الأمان التي تمنع اختراق الشبكة قوائم التحكم المتقدمة في الوصول (ACLs)، والتحكم في المنافذ، وتتبع بروتوكول DHCP. يضمن تحديد أولويات حركة البيانات، كما أن تحسين التوصيل للتطبيقات التي تعتمد على زمن الوصول، مثل الصوت والفيديو، يعزز الأداء الموجه لمستويات جودة الخدمة المنخفضة.

هندسة الأجهزة المتينة

صُممت العديد من مفاتيح جيجابت ذات 48 منفذًا لتناسب الشبكات، وتُثبّت على الرفوف، وهي ضمن عامل الشكل القياسي المُغلّف بعلبة مقاس 19 بوصة والمستخدم في صناعة البيانات. تتميز هذه المفاتيح بتصميم متين مُزوّد بأنظمة تبريد، وغالبًا ما تتضمن مجموعات إضافية من وحدات إمداد الطاقة لضمان أعلى مستويات التوافر في بيئات العمل المؤسسية.

العوامل المذكورة أعلاه هي الأسباب التي تجعل مفاتيح جيجابت ذات 48 منفذًا ضرورية للشركات المتوسطة والكبيرة ومراكز البيانات والمؤسسات التي لديها احتياجات متطورة ومتقدمة للبنية الأساسية للتكوين والشبكات.

مقارنة بين الإدارة وغير الإدارة سويتشات

من الضروري معرفة الفروق بين المحولات المُدارة وغير المُدارة لاتخاذ قرارات بشأن محولات الشبكة. توفر المحولات المُدارة إمكانيات تهيئة واسعة، مما يسمح للمسؤول بتعديلها لضمان الأمان والأداء. كما تستخدم ميزات متقدمة مثل شبكات VLAN (الشبكات المحلية الافتراضية)، وتحديد أولويات جودة الخدمة (QoS)، وتجميع الروابط عبر بروتوكول LACP (بروتوكول التحكم في تجميع الروابط). كما تتيح المحولات المُدارة المراقبة والتحكم عن بُعد باستخدام بروتوكول SNMP (بروتوكول إدارة الشبكة البسيط)، مما يتيح إدارة حركة مرور الشبكة برؤية وتحكم أكبر. تُعد هذه الميزات مثالية للمؤسسات والبيئات ذات متطلبات الشبكات الأكثر تطلبًا.

بخلاف المحولات المُدارة، تعمل المحولات غير المُدارة بطريقة "التوصيل والتشغيل"، دون إعدادات متقدمة أو إمكانيات إدارة عن بُعد. تتميز هذه الأجهزة البسيطة بتكلفة أقل، وهي مُصممة للشبكات الصغيرة والتطبيقات غير الحرجة التي لا تتطلب ميزات متقدمة، وتكتفي باتصال أساسي. لا تدعم هذه الأجهزة شبكات VLAN وجودة الخدمة (QoS)؛ ومع ذلك، فإن تدخل المستخدم محدود، مما يجعل نقل البيانات القياسي موثوقًا. تُستخدم هذه الأجهزة بشكل رئيسي في المكاتب المنزلية أو بيئات المكاتب الصغيرة التي تتطلب احتياجات شبكية أساسية.

توفر المحولات المُدارة قابلية توسع وأداءً فائقين. على سبيل المثال، تدعم عددًا أكبر من المنافذ، مما يُمكّن مديري الشبكات من التحكم في تدفقات البيانات عبر شبكات VLAN، مما يُعزز الكفاءة والأمان. تشير المعايير الحديثة إلى أن المحولات المُدارة تُوفر إنتاجية أفضل مع الشبكات متعددة الطبقات المُعقدة مقارنةً بالمحولات غير المُدارة. ومع ذلك، تُعتبر المحولات غير المُدارة أكثر اقتصاديةً ومناسبةً لبنية الشبكات الأقل تعقيدًا. ويعتمد القرار على المتطلبات الخاصة، والتمويل المُتاح، وحجم الشبكة المُراد نشرها.

لماذا تختار جيجابت 48 منفذًا إيثرنت?

فوائد عالية ميناء كثافة

توفر كثافة المنافذ العالية في مُبدِّل جيجابت إيثرنت ذي 48 منفذًا العديد من المزايا، خاصةً في بيئة المؤسسات ومراكز البيانات. فهو يسمح بدمج عدة أجهزة وأقسام شبكة في مُبدِّل واحد، مما يُقلل من حجم الأجهزة المادية ويُبسِّط توصيل الكابلات. يُحسِّن هذا التكوين سير العمل التشغيلي بشكل كبير من خلال تقليل الفوضى وأنشطة الصيانة.

من حيث الأداء، تتميز المحولات الحديثة ذات الـ 48 منفذًا بقدرتها على نقل كميات هائلة من البيانات بمعدلات نقل عالية وتأخيرات منخفضة. توفر العديد من الطرازات عالية الجودة سعات تحويل تتجاوز 170 جيجابت في الثانية، مما يضمن كفاءة الاتصال بين الأجهزة المتصلة، حتى في ظل أحمال العمل الكبيرة. كما تُحسّن التقنيات المتقدمة، مثل جودة الخدمة (QoS) السلسة والفعّالة وبروتوكول التحكم في تجميع الروابط (LACP)، توزيع حركة البيانات داخل الشبكات عالية الكثافة، مما يضمن اتصالات مستقرة مع إعطاء الأولوية للبيانات المهمة.

تُمكّن كثافة المنافذ العالية من تحسين قابلية التوسع، وهو أمر بالغ الأهمية لمعظم المؤسسات. تستطيع الشركات تلبية متطلبات الشبكة المتنامية بتكوين 48 منفذًا، مع تأجيل الحاجة إلى شراء أجهزة إضافية. هذه المرونة الناتجة تجعلها مثالية للمؤسسات سريعة النمو والظروف التي تتطلب بنية تحتية قابلة للتكيف.

أخيرًا، غالبًا ما تتضمن الأجهزة الحديثة ميزات تُخفّض استهلاك الطاقة بشكل كبير، مثل تقنية إيثرنت الموفرة للطاقة (EEE)، التي تُقلّل من استهلاك الطاقة خلال فترات انخفاض حركة المرور وتُساعد في خفض التكاليف. تُعدّ مفاتيح التشغيل عالية الكثافة أكثر من مجرد نقاط اتصال؛ فهي تُمثّل حلّاً شاملاً لاحتياجات الشبكات المعاصرة التي تُلبّي متطلبات الأداء العالي.

قابلية و شبكة توسع

بالنسبة للمؤسسات التي تفكر في التوسع، تُعدّ قابلية التوسع أمرًا بالغ الأهمية عند تصميم وصيانة البنى التحتية للشبكات الحديثة. تُؤدي مفاتيح التحويل عالية الكثافة دورًا محوريًا في تمكين التوسع السلس للشبكات المُصممة لتلبية الاحتياجات المتزايدة بفضل بنيتها المعيارية وتكويناتها القابلة للتكديس. على سبيل المثال، تُتيح مفاتيح التحويل المعيارية ضخ الموارد عبر بطاقات خطوط إضافية، وإضافة المزيد من المنافذ، وتحسين كفاءة التكلفة واستدامة الاستثمارات طويلة الأجل.

بالإضافة إلى النقاط المذكورة أعلاه، تدعم العديد من مفاتيح الشبكة عالية الكثافة الآن تقنية التكديس الافتراضي، مما يسمح لمفاتيح الشبكة المادية المتعددة بالعمل كوحدة منطقية واحدة. تُسهم هذه الإمكانية في تحسين إدارة الشبكة، وتبسيط قابلية التوسع عند الحاجة إلى عرض النطاق الترددي، إلى جانب تقليل حجم الأجهزة. وقد كشفت بيانات حديثة للقطاع أن سوق مفاتيح الشبكة العالمية من المتوقع أن ينمو من عام 2023 إلى عام 2030 بمعدل نمو سنوي مركب قدره 6.2%، مدفوعًا بالاعتماد الواسع النطاق لأجهزة إنترنت الأشياء والخدمات السحابية.

تتميز أحدث المحولات أيضًا بسعة منافذ عالية. العديد منها مزود باتصالات بسرعة 100 أو حتى 400 جيجابت في الثانية. تُعد هذه السرعات مفيدة للغاية للمؤسسات التي تتعامل مع كميات هائلة من المعلومات أو تدعم تطبيقات عالية الموارد. بالإضافة إلى ذلك، تُتيح التقنيات الحديثة، مثل تعيين شبكات VLAN الديناميكية، تكوين الشبكة تلقائيًا، مما يسمح لها بالعمل بكفاءة عالية في جميع الأوقات.

تُحسّن المحولات الحديثة قابلية التوسع بشكل أكبر من خلال تطبيق تقنيات أكثر تطورًا، مثل الشبكات المُعرّفة بالبرمجيات (SDN) والتعلم الآلي، والتي تُحسّن حركة البيانات بفعالية وتتنبأ بالاختناقات. هذا يحافظ على الأداء الأمثل مع تزايد تعقيد الشبكة وحجمها، وهو أمر بالغ الأهمية بالنسبة للسرعة التي تستطيع بها الشركة المناورة في سوق البيانات اليوم.

فعالية التكلفة 48 بورت اقامة

بالنسبة للمؤسسات المتوسطة والكبيرة، يُعدّ إعداد محوّل بـ 48 منفذًا خيارًا عمليًا فيما يتعلق بتكاليف البنية التحتية للشبكة. تتيح هذه الإعدادات توصيل أجهزة متعددة عبر محوّل واحد، مما يُقلّل من تكلفة الأجهزة. تُوفّر العديد من محوّلات الـ 48 منفذًا الحديثة ميزات إضافية مثل تقنية Power Over Ethernet (PoE)، مما يُخفّض تكاليف التشغيل بشكل أكبر من خلال توفير الكهرباء لكاميرات IP والهواتف ونقاط الوصول اللاسلكية دون الحاجة إلى محولات طاقة منفصلة.

علاوة على ذلك، لا يزال التكوين عالي الكثافة مفيدًا لمراكز البيانات وغرف الخوادم بفضل المساحة المُحسّنة. وفيما يتعلق بالتكلفة الإجمالية للملكية (TCO)، فإن الإدارة المُبسّطة وتقليل عدد الكابلات يجعلان الصيانة أكثر فعالية من حيث التكلفة بمرور الوقت. تُظهر الدراسات الحديثة كيف تستفيد محولات 48 منفذًا أيضًا من مبادرات توفير الطاقة الحديثة بفضل كفاءتها العالية في استهلاك الطاقة. وتحصل المؤسسات التي ترغب في إعطاء الأولوية لإدارة الميزانية إلى جانب الكفاءة التشغيلية على مكاسب طويلة الأجل.

سريعة وموثوقة بو القدرات المهمة بالنسبة لك شبكة?

فهم بو وغيربو سويتشات

توفر مفاتيح الطاقة عبر الإيثرنت (PoE) اتصالاً موحداً للطاقة والبيانات عبر كابل إيثرنت واحد، مما يُبسط عملية نشر الشبكات. يُعد هذا التبسيط مفيداً عند تشغيل أجهزة مثل الكاميرات ونقاط الوصول وهواتف IP. أما المفاتيح غير الداعمة لـ PoE، فتُوفر نقل البيانات فقط ولا تُوفر الطاقة، مما يعني ضرورة تزويد الأجهزة المتصلة بمصادر الطاقة. يعتمد اختيار الطرازين على احتياجات الشبكة؛ حيث تُعدّ مفاتيح PoE مفيدة عند الحاجة إلى إعدادات مُبسطة، بينما تكون المفاتيح غير الداعمة لـ PoE أقل تكلفة في حال عدم وجود أجهزة مُزودة بالطاقة.

مزايا استخدام بو سويتشات

إعداد مبسط

يُلغي اعتماد محولات الطاقة عبر الإيثرنت (PoE) الحاجة إلى تمديد خطوط طاقة منفصلة، إذ يمكنها نقل الطاقة والبيانات عبر كابل إيثرنت واحد. وبالتالي، يُصبح التركيب أقل تكلفةً وأسرع.

تقليل التكاليف

تُخفّض مفاتيح PoE بشكل خاص متطلبات الأسلاك الكهربائية من خلال الجمع بين نقل البيانات والطاقة. وبالتالي، تُحسّن هذه المكونات كفاءة الشبكات من حيث التكلفة من خلال تقليل الموارد والقوى العاملة اللازمة لإنشاء أنظمة الشبكات وصيانتها.

إمكانية وصول أكبر

مع مفاتيح PoE، يُمكن وضع الأجهزة في أي مكان دون الحاجة إلى وضعها بالقرب من منافذ الطاقة، مما يُحسّن كفاءة التشغيل. تُعدّ هذه الميزة مفيدة لكاميرات IP ونقاط الوصول التي يجب نشرها في مواقع نائية يصعب الوصول إليها.

تمديد الشبكة

يمكن بسهولة إضافة أجهزة تدعم تقنية PoE، مما يتيح قابلية توسع واسعة، إلى جانب الميزات المتقدمة لمفاتيح PoE التي تدعم بنية شبكة قابلة للتوسع. لا يتطلب الأمر إجراء تغييرات كبيرة في الأسلاك أو الترتيبات الكهربائية، ما يُمكّن من تلبية متطلبات الشبكة بسهولة.

أنظمة الطاقة المحسنة

تتيح أنظمة توزيع الطاقة الذكية إدارةً مُحسّنةً للطاقة مع الأجهزة المتصلة. هذا يضمن توصيلًا فعالًا للطاقة، ويُحسّن الاستخدام، ويمنع حالات التحميل الزائد، ويُقلل من الاستهلاك المفرط للطاقة، مما يُحسّن الإنتاجية.

الموثوقية والتحكم المركزي في الطاقة

يتجاوز نهج الصيانة المتكامل لمحول PoE الصيانة الروتينية، ويوفر إمكانية تحديث الشبكة وتعزيز موثوقيتها. من ناحية أخرى، تضمن حلول الطاقة الاحتياطية المتكاملة التشغيل المستمر لجميع الأجهزة المُزوّدة بالطاقة أثناء انقطاع التيار الكهربائي.

دعم الأجهزة عالية الطاقة

لقد أدى توفر معايير PoE+ (802.3at) وPoE++ (802.3bt) إلى تعزيز وظائف مفاتيح PoE الحديثة حيث أنها توفر الآن قدرات أعلى للأجهزة التي تستهلك الكثير من الطاقة مثل كاميرات PTZ (التحريك والإمالة والتكبير) والشاشات الكبيرة وأجهزة نقاط البيع.

تقليل وقت التوقف عن العمل

يؤدي توصيل الطاقة المركزي إلى زيادة الكفاءة من خلال السماح بعزل الأخطاء بشكل أسرع وتقليل أوقات تعطل الشبكة الناجمة عن إجراءات التشغيل غير الفعالة.

تظل مفاتيح PoE واحدة من أهم الابتكارات - إن لم تكن الأكثر أهمية - في تقنيات الشبكات الحديثة نظرًا لقيمتها الفريدة وسهولة استخدامها للمؤسسات التي تتطلع إلى إنشاء بنى تحتية للشبكات متطورة وقابلة للتطوير.

تحديد متطلبات الطاقة لـ الأجهزة

لتحديد متطلبات الأجهزة من الطاقة، تتمثل الخطوة الأولى في مراجعة وثائق الشركة المصنعة. عادةً ما تتضمن هذه الوثائق جهد التشغيل وتصنيف الطاقة بالواط أو أي وحدة أخرى. إذا كان الجهاز مصممًا للتشغيل عبر إيثرنت، فأتحقق من توافقه مع معياري IEEE 802.3af أو 802.3at لتحديد الطاقة التي يمكنه استهلاكها. كما أحسب الميزانية الإجمالية لاستهلاك الطاقة على مفتاح PoE للتأكد من قدرته على توفير مصدر طاقة كافٍ لجميع الأجهزة المتصلة دون الوصول إلى أقصى طاقته. يضمن هذا النهج الأداء السليم والكفاءة دون المساس بسلامة الشبكة.

كيفية تعزيز شبكة الأداء مع مفاتيح جيجابت ذات 48 منفذًا?

استخدام شبكات محلية ظاهرية للأفضل شبكة الإدارة

شبكات المنطقة المحلية الافتراضية (VLANs) ضرورية لتجزئة الشبكة وتحسين أدائها. من خلالها، يمكن للمسؤول تقسيم الشبكة منطقيًا بناءً على هيكلها التنظيمي، والذي قد يشمل أقسامًا أو فرق مشاريع أو مستويات أمان، وذلك عن طريق عزل نطاقات البث ماديًا. ويتم ذلك عن طريق تقسيم المحول المادي إلى عدة نطاقات بث معزولة. يساعد هذا في توزيع حركة البيانات بتقليل حركة البيانات الضارة، مما يعزز فعالية الشبكة.

من المزايا المميزة الأخرى تخصيص عرض النطاق الترددي لحركة مرور التطبيقات المهمة، مثل تطبيق سياسات صارمة على شبكات VLAN. على سبيل المثال، يمكن توجيه حركة مرور الصوت إلى شبكة VLAN مخصصة (تُعرف عادةً باسم شبكة VLAN الصوتية)، مما يُخفف من زمن الوصول والتذبذب أثناء الإرسال، مما يُتيح مكالمات VoIP عالية الجودة.

تشير الأبحاث إلى أن استخدام شبكات VLAN قد يزيد من كفاءة التشغيل بنسبة تصل إلى 30% في البيئات الشبكية عالية الكثافة، ذات أنماط حركة مرور متنوعة ومزدحمة. ولأنها تتطلب أيضًا بقاء مفاتيح الاتصال معزولة منطقيًا، فإن وسم شبكات VLAN، الذي يصف المفاتيح في معايير IEEE 802.1Q، يوفر العزل اللازم. يتيح الجمع بين شبكات VLAN وسياسات جودة الخدمة فرض أولوية على الحزم ذات الأولوية العالية، مما يُسهم في التحكم الفعال في حركة المرور.

تحمي شبكات VLAN حركة البيانات الحساسة، وتُبلغ بشكل منفصل عن القطاعات المُوَجَّهة للجمهور. يُوفر استخدام قوائم التحكم في الوصول إلى شبكات VLAN (VACLs) طبقة حماية إضافية، مما يُخفف من المخاطر الداخلية ومخاوف اختراق البيانات. تدعم الشبكة المُمَكَّنة بشبكات VLAN أمانًا مُعزَّزًا وإدارةً مُبسَّطةً من خلال التحكُّم المركزي في قطاعات الشبكة المُختلفة.

تجعل هذه المزايا من تكوين شبكات VLAN أمرًا ضروريًا للاستفادة الكاملة من وظائف محولات جيجابت ذات 48 منفذًا. مع التكوين المناسب، يمكن تشغيل شبكات VLAN وتخصيصها وفقًا لاحتياجات المؤسسة المختلفة، مما يوفر المرونة والقدرة على التكيف اللازمتين لمتطلبات البنية التحتية المتطورة، مع التركيز على الكفاءة والأمان.

التطوير والتحسين عرض النطاق الترددي و الإنتاجية

في مجالات الشبكات اليوم، يُعدّ الاستخدام الأمثل لعرض النطاق الترددي ومعدل النقل أمرًا بالغ الأهمية لتحقيق الأداء. يُشير عرض النطاق الترددي إلى سعة نقل البيانات في الشبكة، بينما يُشير معدل النقل إلى معدل نجاح نقل البيانات خلال فترة زمنية محددة. يُعدّ ازدحام الشبكة وموارد الأجهزة المحدودة من بين العوامل العديدة التي قد تُؤدي إلى اختلافات بين معدل نقل البيانات في كلا المفهومين.

يُعد تطبيق سياسات جودة الخدمة (QoS) أمرًا بالغ الأهمية لتحسين استخدام النطاق الترددي ومعدل نقل البيانات. ومن خلال اختيار أنواع حركة مرورية حرجة، مثل تدفقات الفيديو وVoIP، تضمن جودة الخدمة الحد الأدنى من الخسائر لتدفقات حزم التطبيقات الرئيسية. علاوة على ذلك، يُساعد تحديد المعدلات بشكل فعال في الحفاظ على توفير عرض نطاق ترددي منصف، مع تقليله لكل مستخدم وجهاز، مع منع التنافس على النطاق الترددي.

مع أحدث البيانات، ظهرت إمكانية الاشتراك في بنية تحتية بسرعة 10 جيجابت في الثانية، مما سيلبي الطلب المتزايد على الإنتاجية من أجهزة إنترنت الأشياء والحوسبة السحابية. كما أن الحاجة إلى إنترنت الأشياء والحوسبة السحابية الحكومية تُسهم في التخلص من الأعباء الثقيلة عند الاشتراك في شبكات منخفضة السرعة بسرعة 1 جيجابت في الثانية، من خلال إدارة الطرف الآخر من خلال موازنة التحميل التلقائية عبر المسارات.

تُمكّن بروتوكولات وحلول مثل NetFlow وSNMP وغيرها من مراقبة حركة البيانات بدقة وبشكل فوري، مما يسمح باكتشاف المشكلات وإجراء تعديلات سريعة على الإعدادات. كما يُحسّن استخدام محركات الأقراص ذات الحالة الصلبة لأغراض التخزين المؤقت وبروتوكولات نقل البيانات الفعّالة TCP Fast Open من سرعة توصيل البيانات واستجابتها، مما يُحسّن عدد الطلبات المتزامنة التي يُمكن تلبيتها.

بفضل الجمع بين المعدات المتطورة والممارسات التنظيمية الإستراتيجية، أصبح من الممكن تحقيق زيادة موثوقة في النطاق الترددي والإنتاجية إلى جانب الأداء المستدام لأحمال العمل الصعبة.

تنفيذ جودة الخدمة لتحديد أولويات حركة المرور

في مجالات الشبكات اليوم، يُعدّ الاستخدام الأمثل لعرض النطاق الترددي ومعدل النقل أمرًا بالغ الأهمية لتحقيق الأداء. يُشير عرض النطاق الترددي إلى سعة نقل البيانات في الشبكة، بينما يُشير معدل النقل إلى معدل نجاح نقل البيانات خلال فترة زمنية محددة. يُعدّ ازدحام الشبكة وموارد الأجهزة المحدودة من بين العوامل العديدة التي قد تُؤدي إلى اختلافات بين معدل نقل البيانات في كلا المفهومين.

يُعد تطبيق سياسات جودة الخدمة (QoS) أمرًا بالغ الأهمية لتحسين استخدام النطاق الترددي ومعدل نقل البيانات. ومن خلال اختيار أنواع حركة مرورية حرجة، مثل تدفقات الفيديو وVoIP، تضمن جودة الخدمة الحد الأدنى من الخسائر لتدفقات حزم التطبيقات الرئيسية. علاوة على ذلك، يُساعد تحديد المعدلات بشكل فعال في الحفاظ على توفير عرض نطاق ترددي منصف، مع تقليله لكل مستخدم وجهاز، مع منع التنافس على النطاق الترددي.

مع أحدث البيانات، ظهرت إمكانية الاشتراك في بنية تحتية بسرعة 10 جيجابت في الثانية، مما سيلبي الطلب المتزايد على الإنتاجية من أجهزة إنترنت الأشياء والحوسبة السحابية. كما أن الحاجة إلى إنترنت الأشياء والحوسبة السحابية الحكومية تُسهم في التخلص من الأعباء الثقيلة عند الاشتراك في شبكات منخفضة السرعة بسرعة 1 جيجابت في الثانية، من خلال إدارة الطرف الآخر من خلال موازنة التحميل التلقائية عبر المسارات.

تُمكّن بروتوكولات وحلول مثل NetFlow وSNMP وغيرها من مراقبة حركة البيانات بدقة وبشكل فوري، مما يسمح باكتشاف المشكلات وإجراء تعديلات سريعة على الإعدادات. كما يُحسّن استخدام محركات الأقراص ذات الحالة الصلبة لأغراض التخزين المؤقت وبروتوكولات نقل البيانات الفعّالة TCP Fast Open من سرعة توصيل البيانات واستجابتها، مما يُحسّن عدد الطلبات المتزامنة التي يُمكن تلبيتها.

بفضل الجمع بين المعدات المتطورة والممارسات التنظيمية الإستراتيجية، أصبح من الممكن تحقيق زيادة موثوقة في النطاق الترددي والإنتاجية إلى جانب الأداء المستدام لأحمال العمل الصعبة.

ما هي أفضل الممارسات لتثبيت محول جيجابت إيثرنت مزود بـ 48 منفذًا?

تخطيط الرحلة رف جبل التثبيت

يجب أن يتضمن التخطيط لتثبيت مفتاح جيجابت إيثرنت ذو 48 منفذًا على الرف أفضل الممارسات التالية:

- التحقق من توفر مساحة كافية على الرف. عادةً ما يكون ارتفاع وحدة واحدة من مساحة الرف لمحول إيثرنت ذي 48 منفذًا، وهو ما يجب أخذه في الاعتبار إلى جانب الاحتياجات المستقبلية.

- إن الحفاظ على خلوص مفاتيح منطقة التهوية المناسبة وفقًا لمتطلبات الشركة المصنعة سيسمح بتدفق الهواء الساخن الأمثل ويساعد في التخفيف من ارتفاع درجة الحرارة.

- يؤدي تأمين المفتاح باستخدام فرامل التثبيت على الرف والمسامير المتوفرة في كل من الزاوية العلوية والسفلية للوحدة إلى منع حدوث ضرر بسبب الانحناء المادي للأمام والخلف.

- يساعد وضع علامات على جميع كابلات التبديل، باستثناء كابلات الطاقة والتأريض، في إجراء الصيانة اليدوية.

- يتيح اتصال الطاقة الموثوق به عبر UPS الحصول على أعلى مستوى من الطاقة دون انقطاع، في حين يوفر تأمين التأريض بشكل صحيح الحماية من المخاطر الكهربائية.

إذا تم اتباع جميع الخطوات عن كثب، فسيتم توفير إمكانية التركيب والصيانة الموثوقة لمفتاح Ethernet مع تحقيق سهولة الخدمة.

الكابلات و ميناء إيثرنت الاعداد

لتحقيق تكوين الكابلات ومنافذ Ethernet، اتبع التعليمات التالية:

- اختر الكابلات بعناية: تأكد من استخدام كابلات ذات جودة مناسبة. على سبيل المثال، استخدم Cat 5e وCat 6 وما فوق. بغض النظر عن بيئة الشبكة وسرعة الاتصال، يجب الالتزام بالطول الموصى به لمنع تدهور الإشارة.

- تعيين المنفذ: بناءً على تصميم الشبكة ووظيفة الأجهزة، عيّن منافذ إيثرنت الصحيحة. للرجوع إليها لاحقًا، يمكنك استخدام تسميات المنافذ للتعريف.

- التحقق من الاتصال: إن توصيل الأجهزة والكابلات بالمنافذ Ethernet المناسبة سيسمح لك بتبسيط المنافذ للحصول على علامات دقيقة لمشاكل الإشارة.

- الحفاظ على الملف الشخصي: لا ينبغي تجميع كابلات Ethernet المتقاطعة بالقرب من خطوط الطاقة/مرافق توليد الطاقة في النطاقات التي تسبب الضوضاء كهرومغناطيسيًا.

إن استيفاء جميع هذه المعايير يسمح بالنجاح في تكوين الكابلات ومنافذ Ethernet.

ضمان السليم شبكة التدابير الأمنية

تتطلب البيانات الحساسة سياسات حماية أمنية للشبكات، كونها تُشكل خط الدفاع الأول ضد اختراقات الأنظمة. تشير الدراسات الحديثة إلى أن تكتيكات العدو السيبراني آخذة في التطور والتقدم، لذا فإن استراتيجية دفاعية متعددة الطبقات أصبحت أكثر إلحاحًا من ذي قبل. لننظر في الأساليب الأساسية التالية:

- تفعيل جدران الحماية ونظام منع التطفل (IPS): تقوم جدران الحماية بتصفية البيانات، مما يسمح أو يمنع حركة المرور من الدخول إلى النظام أو الخروج منه بناءً على قواعد محددة. وهي ضرورية لحركة المرور الواردة والصادرة. تقوم جدران الحماية الحديثة المدمجة مع نظام منع التطفل بمراقبة انتهاكات الوصول غير المصرح به، ومنع وكشف محاولات الاختراق باستخدام جدران الحماية الحالية.

- اعتماد أساليب مصادقة أقوى: لم تعد كلمات المرور المستخدمة للمصادقة آمنة؛ لذا قم بتعزيز تدابير الأمان باستخدام المصادقة متعددة العوامل (MFA) التي تعتمد على البيانات البيومترية، والتحكم في الوصول القائم على الهوية، بالإضافة إلى كلمات المرور لمرة واحدة (OTPs) المستندة إلى الوقت.

- تشفير البيانات الحساسة أثناء نقلها عبر الشبكة: يستخدم بروتوكولات مثل TLS (أمان طبقة النقل) إلى جانب شبكات VPN (الشبكات الخاصة الافتراضية) لضمان نقل المستندات الحساسة بأمان عبر الشبكة. يقلل التشفير من إمكانية اعتراضها من قِبل جهات خبيثة.

- تحديث الأنظمة ومحاولة تصحيحها بانتظام: تُعتبر ثغرات البرامج غير المُتحكّم بها نقاط ضعف أمنية خطيرة. تأكد من تعزيز جميع الأنظمة والتطبيقات والأجهزة المدعومة، بالإضافة إلى متطلبات الأمان المتطورة باستمرار، من خلال عملية إدارة تصحيحات منتظمة.

- نشر حلول أمان نقاط النهاية للتهديدات: تتيح أجهزة نقاط النهاية ذات الحماية المتقدمة تحديد التهديدات الخاصة بالجهاز والتخفيف منها باستخدام حلول مكافحة الفيروسات ومكافحة البرامج الضارة واكتشاف نقاط النهاية والاستجابة لها (EDR).

- أساليب تقسيم الشبكة: ضيّق نطاق الاختراق بتطبيق تقسيمات فرعية أصغر، أو أجزاء، للشبكة. استخدم شبكات VLAN أو تقسيم الشبكات الفرعية للتحكم في الأنظمة المهمة وعزلها عن الأجزاء الأقل أمانًا.

- إجراء عمليات تدقيق أمنية وتدريب الموظفين على مكافحة التصيد الاحتيالي: قم بتقييم وضع الأمان في المؤسسة من خلال عمليات تدقيق متكررة مع دمج برامج التوعية والتدريب للموظفين حول أساسيات الأمن السيبراني مثل التصيد الاحتيالي وبرامج الفدية.

- مراقبة نشاط الشبكة: اكتشاف التهديدات الناشئة في الشبكة والاستجابة لها من خلال مراقبة أنظمة Windows أو Unix في الوقت الفعلي باستخدام حلول SIEM.

- تشير أحدث البيانات إلى ارتفاع في حوادث برامج الفدية، حيث يُقدر عدد هجمات برامج الفدية المبلغ عنها عالميًا بـ 493.3 مليون هجوم بحلول عام 2022. بالإضافة إلى ذلك، يفكر ما يزيد عن 80% من الشركات في اعتماد أطر عمل الثقة الصفرية، مما يشير إلى تحول نحو قيود وصول أكثر صرامة في جميع أنحاء القطاع.

إن استخدام الممارسات المذكورة أعلاه مع البقاء في حالة تأهب يسمح للمؤسسات بخفض ملف المخاطر السيبرانية بشكل ملحوظ مع الحفاظ على البنية التحتية للشبكة آمنة ومرنة.

الأسئلة الشائعة (FAQs)

س: ما الذي يجب أن آخذه في الاعتبار عند اختيار مفتاح Gigabit Ethernet ذو 48 منفذًا؟

ج: هناك عوامل عديدة تؤثر في اختيار مُبدِّل جيجابت إيثرنت بـ 48 منفذًا، مثل الأنواع المُدارة وغير المُدارة، ودعم شبكات VLAN، والتوافق مع معايير IEEE، ووجود 4 منافذ SFP للوصلات الصاعدة، وإمكانيات طاقة PoE، وميزة IGMP snooping، بالإضافة إلى ميزات أمان 802.1X. بالإضافة إلى ذلك، ركِّز على تصميم مُزوِّد الطاقة، وخلوه من المراوح لضمان التشغيل الهادئ، والتوافق مع بقية الأجهزة في الشبكة.

س: ما هي فوائد وجود منافذ SFP في مفتاح مكون من 48 منفذًا؟

ج: توفر منافذ SFP في محول ذي 48 منفذًا فرصًا مرنة لتوسيع الشبكة وإضافة وصلات الألياف الضوئية. يُسهّل وجود هذه المنافذ تحقيق معدلات بيانات أعلى، مثل 10 جيجابت، بالإضافة إلى اتصالات بعيدة المدى، مما يجعلها مثالية للوصلات الصاعدة وتجميع الشبكات.

س: كيف يختلف المفتاح المُدار عن المفتاح غير المُدار؟

ج: يوفر المحول المُدار خيارات أكثر تطورًا، مثل شبكات VLAN، وجودة الخدمة، وتجميع المنافذ، بالإضافة إلى الإدارة عن بُعد عبر SSH أو Telnet. كما أن مستوى التحكم في حركة البيانات والأمان ومراقبة الأداء أعلى بكثير مقارنةً بالمحول غير المُدار، الذي لا يتضمن خيارات تكوين.

س: ما أهمية دعم VLAN في مفتاح Gigabit ذو 48 منفذًا؟

ج: يتيح دعم شبكات VLAN في محول جيجابت ذي 48 منفذًا تقسيم حركة مرور الشبكة، مما يوفر أمانًا إضافيًا ويقلل في الوقت نفسه من حركة المرور على الشبكة. بهذه الطريقة، يمكن لمسؤول الشبكة فصل الشبكات المنطقية المختلفة عن بعضها البعض داخل الشبكة المادية نفسها، مما يُحسّن كفاءة الشبكة وإدارة البيانات.

س: ما مدى أهمية طاقة PoE في مفتاح الشبكة؟

ج: يوفر الطاقة للأجهزة الموجودة على الشبكة، مثل كاميرات IP ونقاط الوصول اللاسلكية وهواتف VoIP من خلال كابل Ethernet واحد أثناء نقل البيانات مما يوفر تكاليف التثبيت بالإضافة إلى النفقات الإضافية لمنافذ الطاقة ويجعلها أكثر سهولة في الاستخدام.

س: ماذا يعني وجود دعم 10G SFP لمفتاح في الشبكة؟

ج: هذا يعني أن المحول قادر على التعامل مع معدل بيانات يبلغ 10 جيجابت في الثانية، مما يضمن اتصالاً عالي السرعة للوظائف الأخرى المتطلبة ويضمن أنه مع نمو التكنولوجيا، سيظل المحول ذا صلة.

س: ماذا يفعل IGMP snooping لمفتاح الشبكة؟

ج: تُدار حركة مرور البث المتعدد بشكل أفضل باستخدام IGMP snooping، حيث تُرسل بيانات البث المتعدد فقط إلى الأجهزة التي طلبت ذلك تحديدًا. هذا يُحسّن أداء الشبكة ويُقلل الحمل على الأجهزة.

س: ما هي أهمية 802.1X فيما يتعلق بمفتاح مكون من 48 منفذًا؟

ج: 802.1X هي آلية للتحكم في الوصول إلى الشبكة تُعزز الأمان من خلال طلب مصادقة الأجهزة التي تسعى للوصول إلى الشبكة. هذا يُساعد بشكل كبير في تقييد الوصول إلى الشبكة على نقاط النهاية المفيدة فقط.

س: ما هو الفرق بين مفتاح الطبقة 2 ومفتاح الطبقة 3؟

ج: بالإضافة إلى التبديل الأساسي للطبقة الثانية، يُمكن لمُبدِّل الطبقة الثالثة تنفيذ وظائف التوجيه بين شبكات VLAN أو الشبكات الفرعية. هذا يسمح بتكوينات شبكة أكثر تطورًا، حيث قد لا يكون هناك حاجة لدمج أنواع مختلفة من معدات الشبكات، مثل أجهزة التوجيه.

س: لماذا يعد 802.3x مهمًا في مفتاح مكون من 48 منفذًا؟

ج: يُساعد التحكم في تدفق البيانات بمعيار 802.3x على تخفيف ازدحام الشبكة أكثر مما يُساهم فيه. يُمكن إيقاف تدفق البيانات مؤقتًا لفترات مُحددة من التأخير، مما يمنع التشبع.

مصادر مرجعية

1. نسيج تبديل حزم بصري أحادي ومتعدد البث مكون من 1024 منفذًا

- بواسطة: M. Moralis-Pegios وآخرون.

- نُشر في: مجلة تقنية الموجات الضوئية (2019-02-15)

- استشهد بـ: (موراليس-بيجيوس وآخرون، 2019، الصفحات من 1415 إلى 1423)

يسلط الضوء على:

- يقوم هذا البحث بتحليل توسيع نطاق بنية مفتاح الحزمة الضوئية Hipoλaos إلى 1024 منفذًا، مما يزيد من قدراتها على تمكين البث المتعدد داخل الدرج دون تأخير.

- حقق نسيج التبديل سعة 10.24 تيرابايت في الثانية بمعدل خط 10 جيجابايت في الثانية مع تشغيل خالٍ من الأخطاء عند عقوبة طاقة أقل من 3.4 ديسيبل.

- تسمح الهندسة المعمارية بالبث المتعدد إلى خمس عقد بسرعة 10 جيجابت في الثانية لكل منها، مما يؤدي إلى فرض عقوبات منخفضة على الطاقة في منافذ الإخراج المختلفة.

النهج:

- شمل هذا البحث دراسة حالة تهدف إلى اختبار أداء زمن الوصول والإنتاجية لهندسة التبديل تجريبياً بالإضافة إلى التقييم الثابت على مستوى الشبكة.

2. بنية مفتاح بصري عالي المنافذ ومنخفض زمن الوصول مع تخزين مؤقت للتغذية الأمامية البصرية لمراكز بيانات مفككة مكونة من 256 عقدة

- بواسطة: ن. تيرزينيديس وآخرون

- المقال في: اوبتكس اكسبريس

- تاريخ النشر: 2018-04-02

- رمز المرجع: (تيرزينيديس وآخرون، 2018، ص 8756-8766)

ملخص لأهم الأفكار:

- تم تصميم هذا المنتج خصيصًا لمفتاح بصري لمراكز البيانات المفككة التي تستخدم طريقة توجيه هجينة للبث والتحديد/الطول الموجي لإعادة التوجيه.

- حافظت هذه الهندسة المعمارية على زمن انتقال منخفض بشكل ملحوظ يبلغ 605 نانوثانية، ومعدل إنتاج مرتفع، وأظهرت تشغيلًا خاليًا من العيوب بمعدل إنتاج 10 جيجابايت في الثانية.

- يتضح من التجارب التي أجريت، أن عمليات محاكاة نظام مكون من 256 عقدة إلى جانب نماذج حركة مرورية متنوعة تم تحليلها لتقييم أداء المفتاح البصري.

3. البث المتعدد في بنية محولات هيبو λaos ذات زمن انتقال أقل من ميكروثانية و256 منفذًا لمراكز البيانات المفككة

- بواسطة: م. موراليس-بيجيوس وآخرون.

- مكان النشر: المؤتمر الأوروبي للاتصالات البصرية لعام 2018

- التاريخ: 1 سبتمبر 2018

- اقتباس: موراليس-بيجيوس وآخرون، 2018، ص 1-3

يسلط الضوء على:

- تثبت الأبحاث الحالية إمكانية تبديل الحزم الضوئية متعددة البث بتكوين منفذ 256×256 وسعة تخزين مؤقت ضوئي لأربع حزم تبلغ 10 جيجابايت في الثانية من البيانات.

- تمكن المحول من البث المتعدد إلى عقد استقبال متعددة مع زمن انتقال منخفض وإنتاجية عالية.

منهج البحث:

- يقوم الباحثون بإجراء تجارب تجريبية ومحاكاة لتقييم أداء بنية التبديل في سياق مركز البيانات.

4. مبدل الشبكة

المنتجات ذات الصلة:

-

S3100-48T2Q4X، محول إيثرنت مزود بـ 48 منفذًا، 48x 10/100/1000/2500/10G BASE-T RJ45، مع 2x 40G SFP+ و4x 1G/10G SFP+

$1095.00

S3100-48T2Q4X، محول إيثرنت مزود بـ 48 منفذًا، 48x 10/100/1000/2500/10G BASE-T RJ45، مع 2x 40G SFP+ و4x 1G/10G SFP+

$1095.00

-

S3100-24T6X-P، محول إيثرنت L24 مزود بـ 3 منفذًا، محول PoE+، 24x 10/100/1000/2500 BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$746.00

S3100-24T6X-P، محول إيثرنت L24 مزود بـ 3 منفذًا، محول PoE+، 24x 10/100/1000/2500 BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$746.00

-

S3100-48T6X-P، محول إيثرنت L48 مزود بـ 3 منفذًا، ومحول PoE+، و48x 10/100/1000BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$734.00

S3100-48T6X-P، محول إيثرنت L48 مزود بـ 3 منفذًا، ومحول PoE+، و48x 10/100/1000BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$734.00

-

S3100-8T4X، محول إيثرنت L8 بـ 3 منافذ، 8 منافذ 10/100/1000/2500/10G BASE-T RJ45، مع 4 وصلات SFP+ 1G/10G

$398.00

S3100-8T4X، محول إيثرنت L8 بـ 3 منافذ، 8 منافذ 10/100/1000/2500/10G BASE-T RJ45، مع 4 وصلات SFP+ 1G/10G

$398.00

-

S3100-48T6X، محول إيثرنت L48 مزود بـ 3 منفذًا، 48x 10/100/1000BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$365.00

S3100-48T6X، محول إيثرنت L48 مزود بـ 3 منفذًا، 48x 10/100/1000BASE-T RJ45، مع 6x 1G/10G SFP+ Uplinks

$365.00

-

S2100-24T4TS-P، محول إيثرنت L24+ مزود بـ 2 منفذًا، محول PoE+، 24x 10/100/1000BASE-T RJ45، مع 4 وصلات RJ1/SFP 45G

$360.00

S2100-24T4TS-P، محول إيثرنت L24+ مزود بـ 2 منفذًا، محول PoE+، 24x 10/100/1000BASE-T RJ45، مع 4 وصلات RJ1/SFP 45G

$360.00

-

S3100-16T8TS4X، محول إيثرنت L16 ذو 3 منفذًا، 16x 10/100/1000BASE-T RJ45، مع 8 x 1Gb RJ45/SFP Combo و4 x 1Gb SFP Uplinks

$340.00

S3100-16T8TS4X، محول إيثرنت L16 ذو 3 منفذًا، 16x 10/100/1000BASE-T RJ45، مع 8 x 1Gb RJ45/SFP Combo و4 x 1Gb SFP Uplinks

$340.00

-

S2100-16T2S-P، مفتاح إيثرنت L16+ بـ 2 منافذ، مفتاح PoE+، 16x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$230.00

S2100-16T2S-P، مفتاح إيثرنت L16+ بـ 2 منافذ، مفتاح PoE+، 16x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$230.00

-

S2100-24T4TS، محول إيثرنت L24+ مزود بـ 2 منفذًا، 24x 10/100/1000BASE-T RJ45، مع 4 وصلات RJ1/SFP كومبو 45G

$148.00

S2100-24T4TS، محول إيثرنت L24+ مزود بـ 2 منفذًا، 24x 10/100/1000BASE-T RJ45، مع 4 وصلات RJ1/SFP كومبو 45G

$148.00

-

S2100-8T2S-P، مفتاح إيثرنت L8+ بـ 2 منافذ، مفتاح PoE+، 8x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$139.00

S2100-8T2S-P، مفتاح إيثرنت L8+ بـ 2 منافذ، مفتاح PoE+، 8x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$139.00

-

S3100-4T2X-P، محول جيجابت إيثرنت مُدار بأربعة منافذ، محول PoE+، 4 منافذ 4/10/100/1000 BASE-T RJ2500، مع 45 منافذ 2G/1G SFP+ Uplinks

$90.00

S3100-4T2X-P، محول جيجابت إيثرنت مُدار بأربعة منافذ، محول PoE+، 4 منافذ 4/10/100/1000 BASE-T RJ2500، مع 45 منافذ 2G/1G SFP+ Uplinks

$90.00

-

S2100-8T2S، مفتاح إيثرنت L8+ بـ 2 منافذ، 8x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$71.00

S2100-8T2S، مفتاح إيثرنت L8+ بـ 2 منافذ، 8x 10/100/1000BASE-T RJ45، مع 2x 1G SFP Uplinks

$71.00